À savoir

- Cette faille, liée à une gestion insuffisante des chemins lors de l’extraction d’archives, expose de nombreuses applications à des risques sérieux, notamment l’écriture de fichiers arbitraires sur le système hôte.

- Lorsque node-tar est utilisé dans des processus automatisés ou exécutés avec des privilèges élevés, le risque est critique.

- Les mainteneurs de node-tar ont publié une mise à jour corrective corrigeant la validation des chemins lors de l’extraction.

Une nouvelle vulnérabilité critique référencée sous l’identifiant CVE-2026-23745 touche la bibliothèque node-tar, largement utilisée dans l’écosystème Node.js pour la manipulation d’archives TAR.

Cette faille, liée à une gestion insuffisante des chemins lors de l’extraction d’archives, expose de nombreuses applications à des risques sérieux, notamment l’écriture de fichiers arbitraires sur le système hôte.

Dans un contexte où Node.js est omniprésent dans les environnements backend, CI/CD et cloud, l’impact potentiel est loin d’être négligeable.

node-tar : une dépendance critique de l’écosystème Node.js

La bibliothèque node-tar est utilisée pour :

- créer des archives TAR,

- extraire des fichiers,

- gérer des paquets applicatifs,

- automatiser des déploiements ou des pipelines.

Elle est intégrée directement ou indirectement dans :

- des outils de build,

- des scripts d’installation,

- des gestionnaires de dépendances,

- des applications backend manipulant des fichiers uploadés.

Sa popularité en fait une cible de choix pour les attaquants.

Détails techniques de la faille CVE-2026-23745

4

Nature de la vulnérabilité

CVE-2026-23745 est une vulnérabilité de type Path Traversal lors de l’extraction d’archives TAR.

Concrètement, un attaquant peut :

- fournir une archive TAR spécialement conçue,

- inclure des chemins relatifs malveillants (ex.

../), - forcer l’écriture de fichiers en dehors du répertoire cible.

Conséquences possibles

Selon le contexte d’exécution, cette faille peut permettre :

- l’écrasement de fichiers système ou applicatifs,

- l’injection de code malveillant,

- la compromission d’un conteneur ou d’un serveur,

- une élévation de privilèges indirecte,

- une prise de contrôle complète de l’application.

Lorsque node-tar est utilisé dans des processus automatisés ou exécutés avec des privilèges élevés, le risque est critique.

Pourquoi cette faille est particulièrement préoccupante

Contrairement à certaines vulnérabilités théoriques, CVE-2026-23745 présente plusieurs facteurs aggravants :

- exploitation possible via des fichiers TAR apparemment légitimes,

- usage fréquent dans des chaînes d’outils automatisées,

- dépendance indirecte difficile à détecter,

- impact potentiellement silencieux (pas d’erreur visible).

Dans les environnements DevOps, une archive compromise peut être intégrée sans intervention humaine, ce qui augmente fortement la surface d’attaque.

Environnements les plus exposés

Les systèmes suivants sont particulièrement concernés :

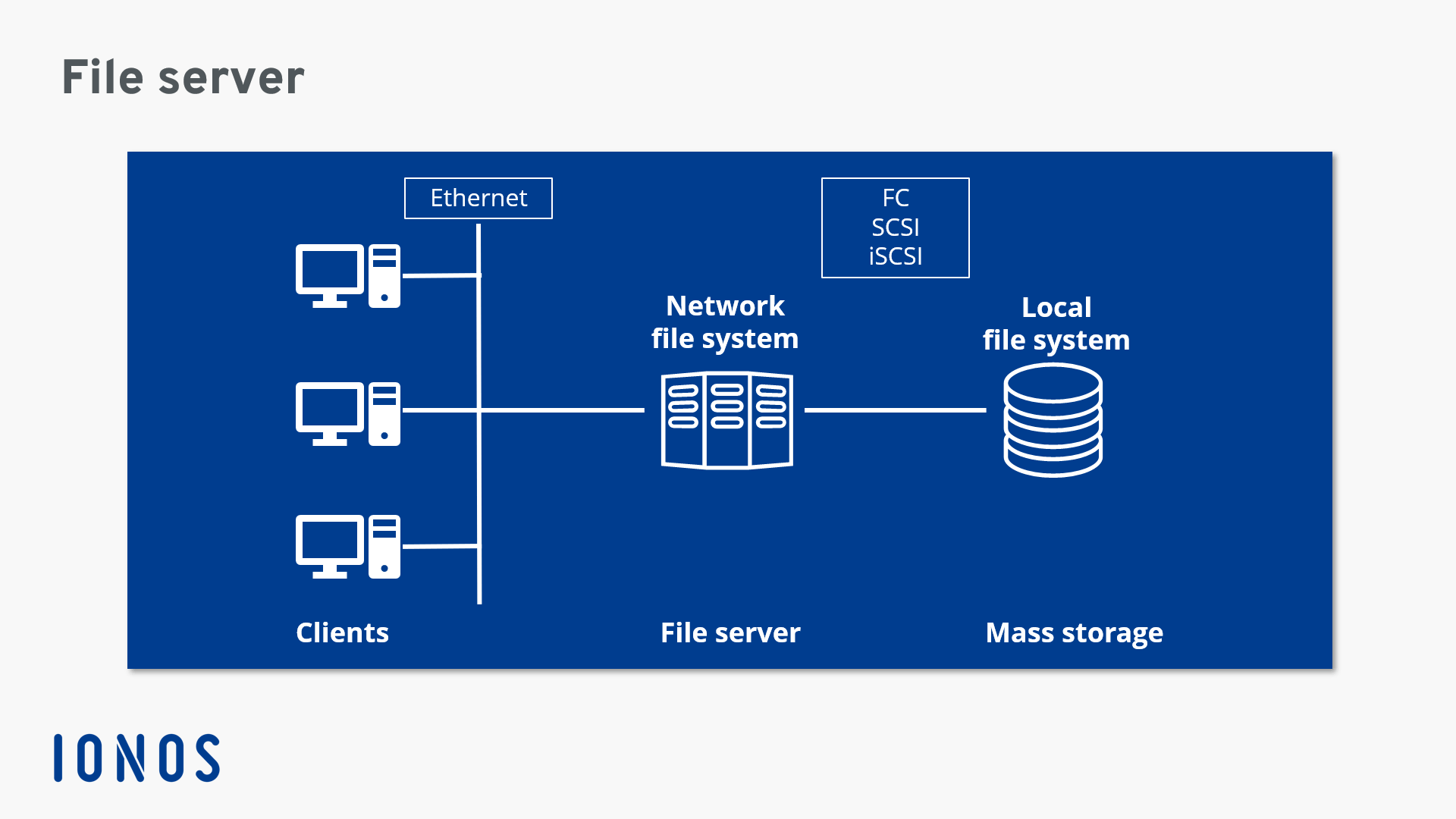

- serveurs Node.js traitant des fichiers uploadés,

- pipelines CI/CD manipulant des archives,

- environnements cloud ou conteneurisés,

- outils d’installation ou de packaging automatisés,

- applications open source réutilisant node-tar comme dépendance indirecte.

Une simple extraction d’archive non contrôlée peut suffire à déclencher l’exploitation.

Correctifs et recommandations officielles

4

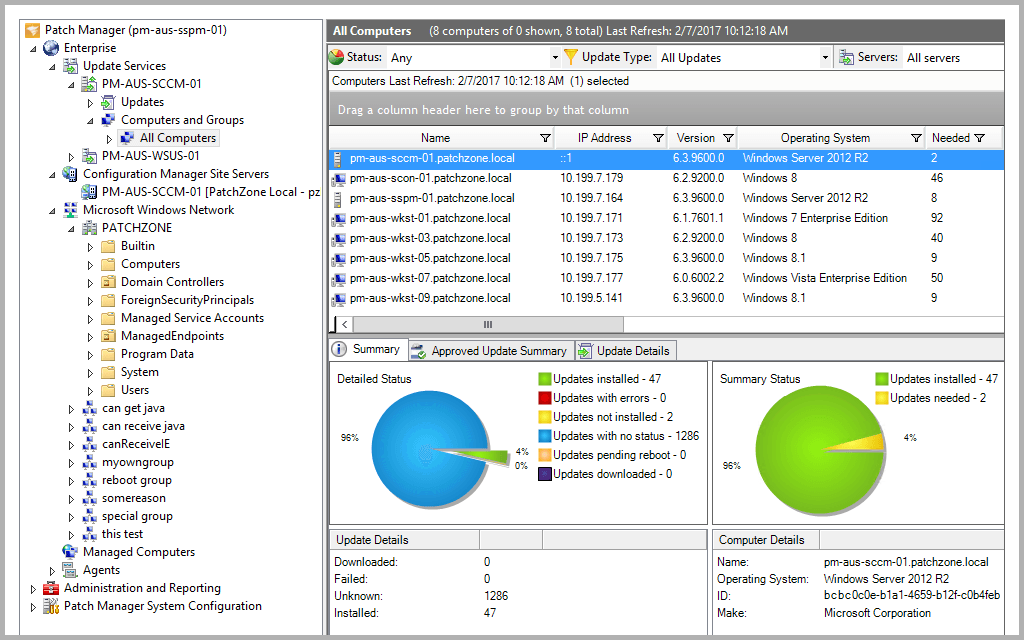

Les mainteneurs de node-tar ont publié une mise à jour corrective corrigeant la validation des chemins lors de l’extraction.

Actions recommandées immédiatement

- Mettre à jour node-tar vers la version corrigée

- Vérifier les dépendances indirectes via

npm audit - Revoir les usages d’extraction d’archives non fiables

- Éviter l’exécution avec des privilèges élevés

- Restreindre les répertoires d’extraction

Bonnes pratiques pour limiter les risques à l’avenir

Au-delà du correctif immédiat, cette faille rappelle plusieurs principes fondamentaux :

- ne jamais faire confiance à une archive fournie par un utilisateur,

- isoler les opérations de décompression,

- appliquer le principe du moindre privilège,

- surveiller les dépendances open source,

- intégrer la sécurité dans les pipelines CI/CD.

La sécurité des dépendances est désormais un enjeu stratégique, pas un simple détail technique.

Node.js et la sécurité de l’écosystème open source

L’écosystème Node.js, soutenu notamment par la OpenJS Foundation, repose sur des milliers de bibliothèques maintenues par la communauté.

Cette richesse est une force, mais aussi une source de risques lorsque certaines dépendances deviennent critiques sans audits réguliers.

CVE-2026-23745 illustre parfaitement ce paradoxe.

La vulnérabilité CVE-2026-23745 dans la bibliothèque node-tar doit être considérée comme sérieuse et prioritaire.

Son potentiel d’exploitation, combiné à l’omniprésence de Node.js dans les infrastructures modernes, en fait une menace réelle pour de nombreuses organisations.

La mise à jour rapide des dépendances, la revue des usages et l’adoption de bonnes pratiques de sécurité sont essentielles pour éviter des compromissions évitables.